当供应链遇上信息安全 软件开发中的隐形战场

在当今高度互联的数字时代,供应链已远不止于实体货物的流动。当我们抛开手机、电脑等信息化终端产品,将目光投向支撑这些产品背后的庞大体系时,会发现一个同样复杂且至关重要的数字领域——软件供应链及其信息安全。这不仅是技术问题,更是关乎企业命脉、经济稳定甚至国家安全的战略议题。

一、软件供应链:数字世界的“生命线”

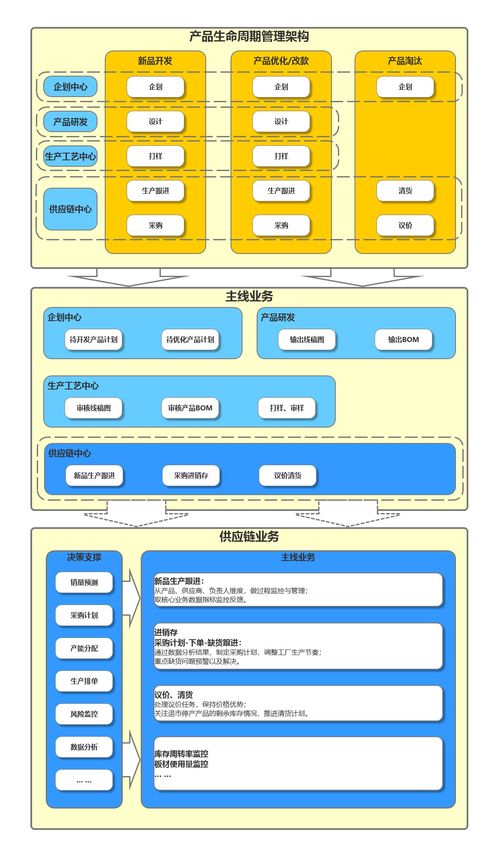

软件供应链,指的是软件从开发、集成、分发到部署和维护的全过程链条。它就像一条数字流水线,包含了开源组件、第三方库、开发工具、云服务、API接口乃至开发人员本身。一个现代应用程序,可能由成千上万个这样的“零件”组装而成,其中绝大部分并非由最终发布它的企业亲手编写。例如,一个金融App可能使用了来自全球数十个开发团队的开源代码。这条链条的任何一个环节出现纰漏,都可能导致最终产品“带病出厂”,引发灾难性后果。

二、信息安全为何是软件供应链的“阿喀琉斯之踵”?

- 环节复杂,攻击面广:软件供应链环节众多,从代码仓库、构建服务器到分发渠道,每一个接触点都可能成为攻击者的入口。著名的“SolarWinds事件”正是通过入侵软件公司的更新机制,将恶意代码植入其广泛使用的网络管理软件中,从而渗透了上万家企业与政府机构。

- 信任传递与“投毒”风险:供应链基于信任。企业信任其供应商提供的组件是安全可靠的。攻击者可以通过污染开源项目(“依赖混淆攻击”)、劫持合法更新(“供应链劫持”)或渗透供应商网络(“第三方入侵”)等方式,将恶意代码像毒素一样注入信任链条,实现“一粒老鼠屎坏了一锅粥”的扩散效果。

- 透明度缺失与漏洞继承:许多企业并不完全清楚其软件中到底包含了哪些第三方组件及其版本。过时的、含有已知高危漏洞的组件被持续使用,使得整个应用暴露在风险之下。Log4j漏洞的全球性爆发,正是这种“漏洞继承”问题的集中体现。

三、构建安全的软件供应链:从开发源头筑牢防线

确保软件供应链安全,必须将安全思维贯穿于软件开发的每一个生命周期(SDLC),实现“安全左移”。

- 清单管理与资产清点:建立并维护详尽的“软件物料清单”(SBOM),就像产品的成分表一样,清晰列出所有直接和间接的依赖组件、版本及许可证。这是实现透明化和可追溯性的基础。

- 源头管控与安全采购:对引入的第三方组件、开源库和商业SDK建立严格的审核与准入机制。优先选择活跃维护、社区健康、安全记录良好的项目,并明确供应商的安全责任。

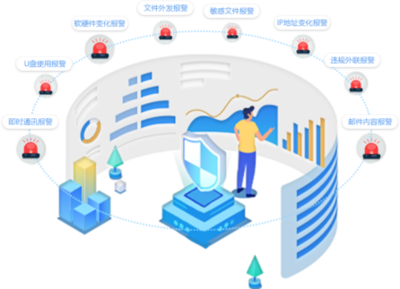

- 持续检测与动态监控:在开发、集成和部署阶段,持续使用静态应用程序安全测试(SAST)、软件成分分析(SCA)、动态应用程序安全测试(DAST)等工具,自动化扫描代码和组件中的漏洞与许可证风险。同时监控外部威胁情报,对所用组件中新曝出的漏洞做出快速响应。

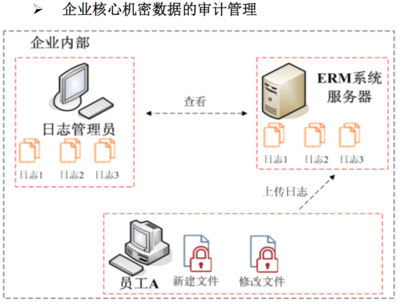

- 强化构建与分发环境:保障代码仓库、构建服务器、打包和发布管道的安全,实施严格的访问控制、代码签名和完整性校验,防止构建过程被篡改。

- 培育安全文化与开发者赋能:安全不仅是安全团队的责任。通过培训、标准化安全工具链和将安全指标纳入考核,让每一位开发者都成为供应链安全的守护者。推广“最小权限”和“零信任”原则在开发环境中的应用。

- 制定应急响应与恢复计划:假设漏洞必然会发生。建立针对供应链攻击的专项应急响应流程,包括快速定位受影响范围、修复、更新、通知用户以及事后复盘,以最大限度降低损失。

四、超越技术:生态共建与未来展望

软件供应链安全是一个系统性工程,单打独斗无法解决问题。它需要:

- 行业协同:企业、开源社区、安全研究者、监管部门共享信息,建立互认的 standards 和最佳实践。

- 政策与标准引导:如美国行政令、中国的《网络安全审查办法》等,正推动关键领域对供应链安全的强制性要求。

- 技术创新:采用机密计算、区块链等技术增强代码来源和构建过程的验证;发展更加智能的依赖分析和风险预测能力。

在无形的软件供应链中,信息安全是一场没有硝烟的持久战。它要求我们转变观念,从关注单一的应用程序安全,扩展到守护整个软件生命周期的完整性与可信性。唯有通过全链条的纵深防御、全行业的协同合作,以及将安全深度融入开发文化与流程,我们才能筑牢这条数字时代的“生命线”,确保我们赖以运转的软件世界,既强大,又可靠。

如若转载,请注明出处:http://www.jvhufo.com/product/18.html

更新时间:2026-05-22 03:26:56