从网页到硬件 信息安全软件开发中的设备交互与防护策略

在当今万物互联的时代,网页点击、移动设备与嵌入式开发板的交互已成为智能应用的核心场景,尤其在涉及敏感操作的信息安全软件开发中,理解并保障这一数据通路的完整性与安全性至关重要。本文作为系列探讨的续篇,将深入剖析从用户点击到硬件响应的完整链路,并聚焦于开发过程中必须建立的安全防线。

一、交互链路深度解析:数据如何流动

一个典型的交互流程始于用户在网页或App界面上的操作(如点击一个“控制开关”)。这个动作首先被前端代码捕获,通过HTTP/HTTPS、WebSocket或专门的物联网协议(如MQTT)封装成请求,向服务器或直接向开发板的网关发起通信。

开发板(如树莓派、ESP32等)上运行的服务或固件接收请求,解析其中的指令。这里的关键在于设备标识与认证:请求必须携带能够唯一、安全识别来源设备的信息(如经过签名的令牌、客户端证书或基于硬件的安全标识),而非简单的IP地址或容易伪造的ID。开发板验证通过后,执行相应的硬件操作(如控制GPIO引脚、读取传感器数据),并将结果或状态数据按原路返回,最终更新前端界面。

二、核心安全风险与挑战

- 身份伪造与中间人攻击:攻击者可能冒充合法设备发送恶意指令,或在通信链路上窃听、篡改数据。

- 数据泄露:传输中的敏感信息(如设备状态、地理位置、用户指令)若未加密,极易被截获。

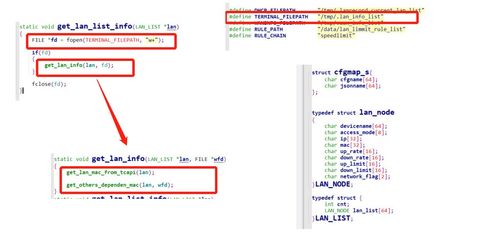

- 固件与接口漏洞:开发板上运行的软件若存在漏洞(如缓冲区溢出、命令注入),可能被利用来取得硬件控制权。

- 资源耗尽攻击:针对处理能力有限的开发板,大量的恶意请求可导致其拒绝服务。

三、信息安全软件开发的关键策略

针对上述风险,开发者在软件层面必须构建多层防御:

1. 强化通信安全

- 强制TLS/DTLS加密:对所有网络通信使用最新版本的TLS协议,防止窃听与篡改。

- 双向认证:不仅服务器验证设备,设备也应验证服务器身份,杜绝伪基站攻击。使用基于证书的认证或预共享密钥(PSK)增强可靠性。

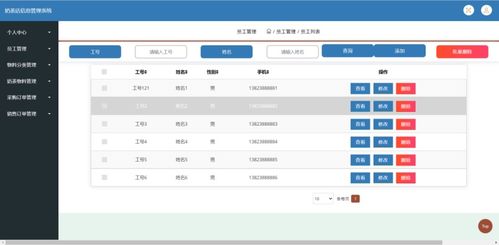

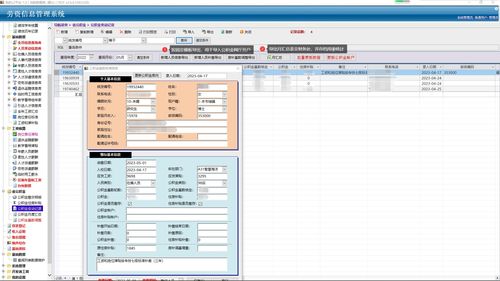

2. 实施严格的访问控制

- 最小权限原则:为每个设备或用户分配合成完成任务所必需的最小权限。

- 动态令牌与会话管理:使用OAuth 2.0、JWT等机制,实现短时有效的访问令牌,并安全管理会话状态。

3. 保障设备端安全

- 安全启动与固件签名:确保开发板只加载和运行经过开发者私钥签名的可信固件,防止恶意固件植入。

- 输入验证与净化:对接收到的所有指令和数据(即使是来自“合法”源头)进行严格的验证和过滤,防止注入攻击。

- 安全更新机制:建立加密、完整且可回滚的安全OTA(空中下载)更新通道,及时修补漏洞。

4. 数据安全与隐私保护

- 端到端加密:对敏感数据在设备端加密,直至到达授权终端才解密,降低服务器被攻破导致的数据泄露风险。

- 数据最小化:仅收集和传输必要的信息,并在传输后的一段合理时间后于服务器端删除。

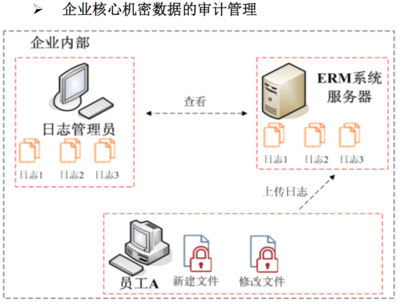

5. 持续监控与审计

- 记录所有关键交互、认证尝试和异常事件,便于事后追溯与分析攻击模式。

- 在服务器端部署入侵检测机制,识别异常流量或指令模式。

四、实践建议与展望

在具体开发中,应优先选用带有硬件安全模块(如TrustZone、SE安全芯片)的开发板,为密钥存储和加密运算提供硬件级保护。积极采用成熟的物联网安全框架(如ARM PSA、IoTivity等)和经过审计的开源库,避免重复造轮子引入未知风险。

随着边缘计算和AI在端侧的普及,网页、移动设备与开发板的交互将更加智能与频繁。信息安全软件开发必须前置安全设计(Security by Design),将上述策略融入产品生命周期的每个阶段,从而在享受互联便利的筑起守护数据与物理世界的坚实壁垒。

如若转载,请注明出处:http://www.jvhufo.com/product/14.html

更新时间:2026-05-22 13:26:33